2 февраля 2017

Контроль над памятью: найдены новые уязвимости для большинства известных марок принтеров

Немецкие учёные нашли уязвимости, которые могут дать кибервзломщикам возможность получить доступ ко всем распечатанным документам, локальным серверам и выводить из строя сами принтеры.

Прошлый 2016 год был полон сообщениями о кибератаках, слежке с помощью интернета вещей, а также поисках уязвимостей в электронных устройствах. 2017-ый год принял эстафету, наполняя медиапространство, по ощущениям, ещё большим количеством подобных новостей, — что ж поделаешь, цифровая эпоха в самом разгаре! Как оказалось, не только устройства, задачей которых является передача, хранение и обработка информации, подвержены разного рода уязвимостям. Согласно исследованиям экспертов в области информационной безопасности из Германии, Йенса Мюллера (Jens Müller), Владислава Младенова (Vladislav Mladenov) и Юрая Соморовски (Juraj Somorovsky), угрозу кибербезопасности могут представлять обычные принтеры. В ряде устройств трое учёных из Рурского университета обнаружили серьёзные недостатки, которые могут позволить злоумышленникам получить удалённый доступ к вашим документам, учётным данным и так далее.

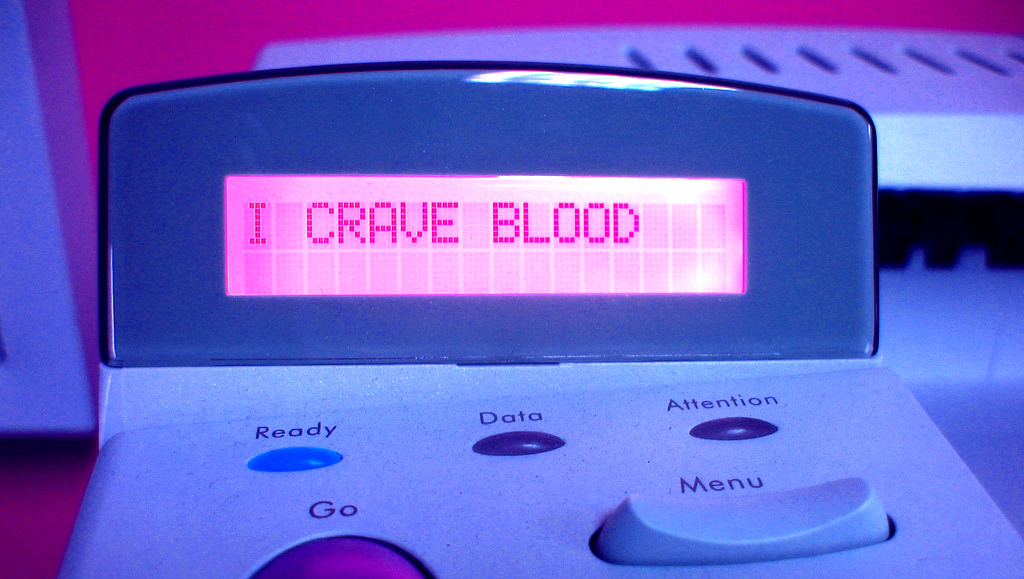

Подключенные к интернету принтеры от ряда производителей, как показало исследование, содержат уязвимости в системе безопасности, которые позволяют совершать кражу паролей, дают возможность получить контроль над принтерами, а также отправленными в печать документами, хранящимися в памяти устройства.

Команда в течение года работала над инструментом PRET (Printer Exploitation Toolkit) для автоматизации атак на популярные многофункциональные принтеры марок HP, Brother, Lexmark, Dell, Samsung, Konica, OKI и Kyocera с использованием давно известных и недавно обнаруженных уязвимостей. С помощью PRET они осуществляли атаки через USB, локальную сеть и интернет. В качестве вектора атак использовался язык описания страниц PostScript и язык, реализующий уровень контроля заданий и расширенного управления принтером, Printer Job Language (PJL).

Эксперты продемонстрировали, как злоумышленник может получить доступ к энергонезависимой памяти (NVRAM) устройства, что даёт ему возможность завладеть хранящейся на нём информации. Более того, уязвимости в популярных многофункциональных принтерах позволяют получить пароли к локальным серверам SMB, FTP, LDAP, SMTP и POP3, поскольку настройки «умных» устройств предусматривают подключение к ним. С помощью других уязвимостей злоумышленник также способен вывести из строя принтер целиком или некоторые его компоненты.

О наличии уязвимостей были предупреждены все производители тестируемых устройств ещё в октябре, однако в докладе сказано, что ответила только компания Dell. Исследование команды Мюллера, Младенова и Соморовски будет представлено на конференции по безопасности, которая пройдёт в мае этого года в Рурском университете.

Читайте также:

Кофеварка, ломай меня полностью!

?

Удаленные сообщения WhatsApp на самом деле не удаляются

?

В Tor обнаружено 110 потенциально опасных отслеживающих узлов

?

ФБР использовало вредоносное ПО для незаконного взлома всех пользователей TorMail

?

Эксперты считают фейком информацию о взломе Telegram со стороны ФСБ

Похожие статьи

Наша рассылка

Главное за неделю в области права.

Контакты

18+

23 декабря 2022 года Минюст включил Роскомсвободу в реестр незарегистрированных общественных объединений, выполняющих функции иностранного агента. Мы не согласны с этим решением и обжалуем его в суде.