15 мая 2018

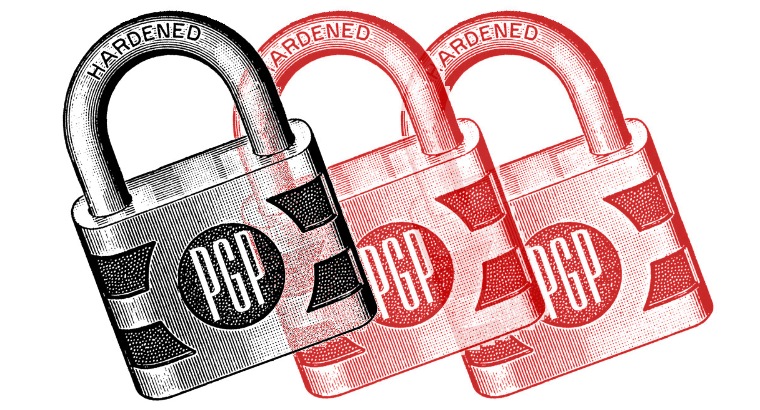

Исследователи обнаружили уязвимости в PGP и S/MIME

В настоящее время не существует исправлений, устраняющих данные проблемы, но всё равно мнения экспертов разделились: одни советуют отказаться от PGP и S/MIME, другие — утверждают, что поводов для паники нет.

Европейские исследователи объявили о критической уязвимости в системах шифрования электронной почты PGP и S/MIME. Профессор Мюнстерского университета прикладных наук Себастьян Шинцель (Sebastian Schinzel) написал в Twitter, что обнаруженная им и его коллегами уязвимость может быть использована для расшифровки писем, включая отправленные ранее.

Here are @EFF’s guides for disabling PGP/GPG in Thunderbird https://t.co/ybfIJOSCS7, Apple Mail https://t.co/TvmOw99rR5, and Outlook https://t.co/FCMivzRZ6S. #efail 3/4

— Sebastian Schinzel (@seecurity) May 14, 2018

Here are @EFF’s guides for disabling PGP/GPG in Thunderbird https://t.co/ybfIJOSCS7, Apple Mail https://t.co/TvmOw99rR5, and Outlook https://t.co/FCMivzRZ6S. #efail 3/4

— Sebastian Schinzel (@seecurity) May 14, 2018

По словам специалистов, в настоящее время не существует исправлений, устраняющих данные проблемы.

Представители цифровой правозащитной организации Electronic Frontier Foundation (EFF) также подтвердили существование нераскрытых уязвимостей и порекомендовали пользователям удалить приложения, использующие PGP и S/MIME, до тех пор, пока проблемы не будут исправлены.

«EFF сотрудничает с исследовательской группой и может подтвердить, что данные уязвимости подвергают непосредственному риску пользователей сервисов для обмена сообщениями по электронной почте», — следует из сообщения организации.

«Наш совет, который отражает мнение исследователей, заключается в немедленном отключении и/или удалении инструментов, которые автоматически расшифровывают PGP-зашифрованную электронную почту, — заявляет EFF. — Пока не найден способ устранения описанных в документе недостатков, пользователям следует прибегнуть к использованию альтернативных сквозных защищенных каналов — таких, например, как Signal, — и временно прекратить отправку и расшифровку зашифрованных методом PGP электронных писем».

EFF также опубликовала руководства для отключения PGP-плагинов в сервисах Outlook, Apple Mail и Thunderbird.

.

.

Вернер Кох, создатель проекта Gnu Privacy Guard (GnuPG), который работает над стандартом OpenPGP, заявил, что считает ситуацию вокруг PGP раздутой, и что исследователи, обнаружившие уязвимость, не связывались с его командой.

Роберт Гансен, разработчик дополнения Enigmail для шифрования в почтовом клиенте Mozilla Thunderbird, порекомендовал не поддаваться панике и вовремя обновлять сервис. По его словам, найденная исследователями уязвимость PGP-системы — это уязвимость почтовых клиентов, которые используют старую версию GnuPG. Новые версии GnuPG с 2000 года оснащены стандартом Modification Detection Code (MDC), который предотвращает атаки, описанные Шинцелем и коллегами, пояснил он.

Популярный криптографический почтовый сервис ProtonMail сообщил, что он защищен от этой уязвимости:

.

ProtonMail is safe against the efail PGP vulnerability. The real vulnerability is implementation errors in various PGP clients. PGP (and OpenPGP) is fine. Any service that uses our @openpgpjs library is also safe as long the default settings aren't changed. pic.twitter.com/KlSuZSvDKV

— ProtonMail (@ProtonMail) May 14, 2018

.

PGP (Pretty Good Privacy) – стандарт сквозного шифрования с открытым исходным кодом, позволяющая выполнять операции шифрования и цифровой подписи сообщений, файлов и другой информации, представленной в электронном виде, в том числе прозрачное шифрование данных на запоминающих устройствах, например, на жёстком диске.

S/MIME (Secure/Multipurpose Internet Mail Extensions) — асимметричная криптографическая технология, позволяющая пользователям отправлять электронные письма с цифровой подписью и зашифрованным содержимым.

.

.

Читайте также:

В роутерах Linksys нашли пять разных уязвимостей

?

Dark Caracal: новая кампания по кибершпионажу, охватившая тысячи устройств по всему миру

?

Гаджеты на службе разведок

?

Шифрование не терпит компромиссов

Похожие статьи

Наша рассылка

Главное за неделю в области права.

Контакты

18+

23 декабря 2022 года Минюст включил Роскомсвободу в реестр незарегистрированных общественных объединений, выполняющих функции иностранного агента. Мы не согласны с этим решением и обжалуем его в суде.